W tym roku nie trafili

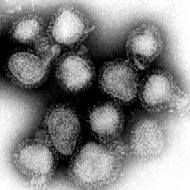

19 kwietnia 2008, 09:07Specjaliści z amerykańskich Centrów Kontroli i Prewencji Chorób (CDC, od ang. Centers for Disease Control and Prevention) przyznają, że tegoroczny sezon był najgorszym od czterech lat pod względem ilości zachorowań na grypę oraz ich skutków. Przyczyny tego stanu rzeczy upatruje się w dużym stopniu w mylnym doborze wirusów, które stały się podstawą przygotowanej na ten rok szczepionki na tę chorobę.

Gąbka, człowiek i nowotwór

6 sierpnia 2010, 12:10Gąbki Amphimedon queenslandica z Wielkiej Rafy Koralowej dzielą z ludźmi niemal 70% genów, także te związane z różnymi chorobami, włączając w to nowotwory.

Koniec zgłoszeń do BlueHat Prize

5 kwietnia 2012, 08:15Microsoft zakończył przyjmowanie zgłoszeń do konkursu BlueHat Prize, którego celem jest opracowanie nowych technologii zabezpieczenia systemu Windows. Zwycięzca konkursu otrzyma 200 000 dolarów

Intel sprzeda McAfee?

27 czerwca 2016, 08:35Financial Times twierdzi, że Intel ma zamiar sprzedać dział zajmujący się produkcją oprogramowania antywirusowego McAfee. Koncern kupił McAfee w 2010 roku wydając nań niemal 7,7 miliarda USD.

Naturalne zabezpieczenia zapobiegną ociepleniowemu sprzężeniu zwrotnemu ze strony metanu?

6 marca 2020, 10:21W wiecznej zmarzlinie i hydratach w głębi oceanów, uwięzione są olbrzymie ilości węgla. Od dawna słyszymy, że, w miarę wzrostu temperatury na Ziemi, węgiel ten może zostać uwolniony w postaci metanu – bardzo silnego gazu cieplarnianego – gwałtowanie przyspieszy globalne ocieplenie. Jednak ostatnie badania wskazują, że ten czarny scenariusz może się nie ziścić.

W Wiedniu znaleziono cegły wyprodukowane przez legion, z którym Cezar przekroczył Rubikon

6 lutego 2024, 08:23Szkoła podstawowa Kinderfmanngasse znajduje się w historycznym centrum Wiednia. Gdy więc przystąpiono do jej gruntownego remontu, rozpoczęto prace archeologiczne. Okazało się, że 1900 lat temu, w miejscu, gdzie obecnie uczą się dzieci, stał duży rzymski budynek przemysłowy, prawdopodobnie cegielnia. A w jego pozostałościach znaleziono coś wyjątkowo interesującego – cegły oznaczone przez Legio XIII Gemina, legion, z którym Juliusz Cezar przekroczył Rubikon.

Zabezpieczenia HD DVD i Blu-ray złamane

14 lutego 2007, 16:35Haker, ukrywający się pod pseudonimem Arnezami, opublikował na łamach forum serwisu Doom9 przeznaczonego dla miłośników cyfrowych technologii wideo - crack służący do odzyskania z odtwarzacza wideo wysokiej rozdzielczości tzw. "processing key".

Macintosh poddał się pierwszy

19 marca 2009, 16:06Podczas tegorocznych zawodów hackerskich PWN2OWN, odbywających się z okazji konferencji CanSecWest, systemem, który najszybciej padł ofiarą włamania był Mac OS X. Pokonał go ten sam Charlie Miller, który w ubiegłym roku w ciągu 2 minut włamał się do maszyny z systemem Apple'a. Tym razem włamanie zajęło nie więcej niż 10 sekund.

Chrome przetrwa pierwszy dzień Pwn2Own?

4 lutego 2011, 13:58Organizator hackerskiego konkursu Pwn2Own przewiduje, że Google Chrome przetrwa pierwszy dzień, a jego zabezpieczenia zostaną przełamanie nie wcześniej niż w drugim dniu zawodów, po zmianie zasad.

FBI aresztowało inżyniera Microsoftu

21 marca 2014, 09:04W Seattle FBI aresztowało Aleksa Kibkalo, byłego inżyniera Microsoftu. Jak donosi Seattle Post Intelligencer, Kibkalo pracował w koncernie Gatesa przez siedem lat. W tym czasie miał wykraść tajemnice handlowe firmy, przechwalał się kradzieżą plików Windows 7 oraz wewnętrznego systemu chroniącego oprogramowanie przed piractwem